概要

- XZ UtilsバックドアはSSHを介してLinuxシステムに影響を与え、リモートシステムの乗っ取りを可能にする可能性があります。

- 主にArch Linux、Gentoo、Fedora、Testing Debianなどの新しいソフトウェアディストロに影響を与えました。

- パッケージマネージャーを使用してXZ Utilsを更新し、オープンソースプロジェクト管理の重要性を強調することで、Linuxマシンを保護します。

Linuxユーザーですか?その場合は、Arch、Debian、Fedoraなど、最も人気のあるLinuxディストロの多くに影響を与えるセキュリティ問題に注意する必要があります。

XZ Utilsバックドアは、数百万ものLinuxシステムに影響を与える深刻な問題であり、ハードウェアを安全に保つ方法を以下に示します。

XZ Utilsバックドアとは何ですか?

XZ Utilsは、ZIPと同様にLinuxシステムに広く展開されている、オープンソースのファイル圧縮および解凍ユーティリティのスイートです。バックドアが明らかになる前は、Linuxコミュニティでその効率性で高い評価を得ていました。

XZのバックドアは、ツールの普遍性と攻撃者がオープンソースエコシステムに侵入する方法により、多くの注目を集めています。

バックドア攻撃は、攻撃者が長期間かけて実行する、長期的なゲームであるように思われます。攻撃者は「ジア・タン」という名前を使用しましたが、実際の身元は不明であり、ソフトウェアの更新スケジュールが遅れていたXZの元の開発者であるラッセ・コリンに近づきました。コリンは、メンタルヘルスの問題を理由に、ロブ・メンシング氏によると、おそらく共犯者からの圧力により、最終的に攻撃者にメンテナンスを譲りました。

その後、疑わしい攻撃者はバックドアを挿入してSSHに接続しました。SSHは、リモートアクセスにLinuxシステムで広く使用されています。マイクロソフトの開発者であるアンドレス・フロイントがSSHが本来よりもパフォーマンスが悪いことに気づかなければ、これは見過ごされていた可能性があります。問題はバージョン5.6.0と5.6.1に起因することが判明しました。

バックドアにより、攻撃者はリモートシステムを乗っ取ることができ、XZとSSHの普遍性により、大規模攻撃が可能になる可能性があります。XZバックドアが発見された後、GitHubは主要開発者のアカウントを停止し、プロジェクトのホームページも消滅しました。

攻撃者が痕跡を隠すことに成功したように見え、オープンソース開発者の役割を演じる洗練さから、セキュリティ研究者の間では、Wiredによると、バックドアはロシアや中国などの国家によって実行された可能性があるという憶測が飛び交っていますが、現時点では確たる証拠はありません。

XZ Utilsバックドアの影響を受けるLinuxディストロは?

XZバックドアは主にRed HatとDebian/Ubuntuディストリビューションをターゲットにしていました。これらは企業で最も広く展開されているためです。ただし、Arch Linux、Gentoo、Fedora、DebianのTestingおよびUnstableバリアントなどの新しいソフトウェアを含むディストロは、影響を受けるXZのバージョンが含まれる可能性が高いため、最も影響を受けました。

Linuxのエンタープライズ展開は安定したディストロを好む傾向があるため、現時点では影響を受けていないようです。Debianは、Webサイトからデフォルトでダウンロードできる安定版は影響を受けないと述べました。Red Hat Enterprise LinuxとUbuntuも影響を受けていないようです。

XZ UtilsバックドアからLinuxマシンを保護する方法

どのディストロを使用しているかに関係なく、短期的には、パッケージマネージャーの更新ユーティリティを使用して更新を維持することが最善の自己防衛策です。XZバックドアが発見されたとき、Linuxディストロは迅速に対応し、必要に応じてシステムにインストールされているXZ Utilsのバージョンをダウングレードするためのシステムアップデートをプッシュしました。Archなどの最先端のディストロも、ユーザーにできるだけ早く更新するよう促しました。

この攻撃は、オープンソースプロジェクトの管理に関する不安な疑問を提起します。他の多くのオープンソースプロジェクトと同様に、XZ Utilsは未払いの単一の開発者がメンテナンスする広く使用されているソフトウェアです。同様の問題により、2014年にOpenSSHに影響を与えたHeartbleedバグが発生しました。

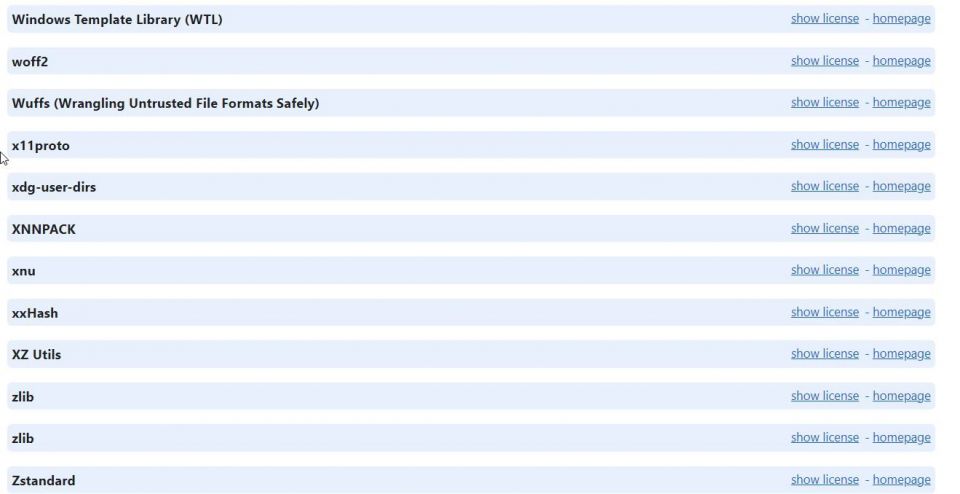

このようなプロジェクトはほとんどすべてのLinuxディストリビューションのコンポーネントであり、そのようなオープンソースプロジェクトは商用ソフトウェアでも一般的です。SpotifyやGoogle Chromeなどの一般的なソフトウェアプログラムの「詳細」セクションを確認すると、多くのオープンソースコンポーネントが内部で使用されていることがわかります。XZ UtilsはChromeに含まれています。

開発者は、プログラムのすべての部分を最初から書く必要がないため、作業がはるかに簡単になるため、これらのツールを使用します。

今後、ユーザーと企業は、依存しているオープンソースソフトウェアとの関係を再評価する必要があります。ロブ・メンシング氏が示唆するように、オープンソース開発者のより厳格な審査や開発者に報酬を与える方法を見つけることで、バーンアウトからそれほど苦しまないようにするまで、その範囲は広がる可能性があります。

この攻撃を受けて、オープンソース開発に対する精査がさらに進むことはほぼ確実です。

コメントする